Porque el próximo evento de seguridad no será solo clínico: será también digital”

Autor: Rafael Bango, Miembro de AIpocrates, Médico especializado en auditoria médica, estudiante de ingeniería en ciencia de datos candidato a especialización en Analítica y Big Data

En la columna anterior, Ciberataques en salud: hospitales, médicos y consultorios bajo riesgo (Parte 1) vimos que los ciberataques en salud ya no son un problema “solo de TI”: comprometen datos sensibles y pueden romper la continuidad asistencial.

En esta segunda entrega damos el paso de la alerta a la acción, con una relación de medidas y marcos concretos para proteger sistemas, información clínica y operación.

PROTEGIENDO LA SALUD DIGITAL: Una guía de ciberseguridad en el sector salud.

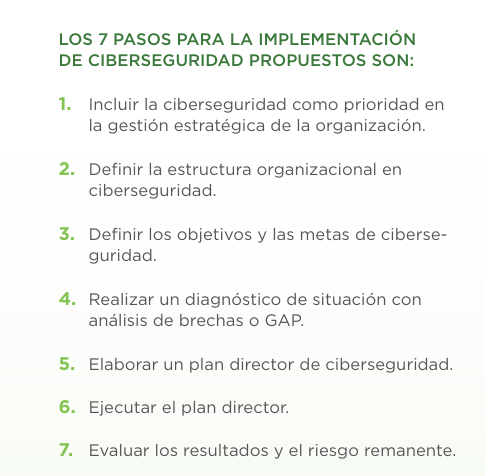

Siete pasos para la implementación de ciberseguridad:

- Incluir la ciberseguridad como prioridad en la gestión estratégica de la organización.

- Definir la estructura organizacional en ciberseguridad.

- Definir los objetivos y las metas de ciberseguridad.

- Realizar un diagnóstico de situación con análisis de brechas o GAP.

- Elaborar un plan director de ciberseguridad.

- Ejecutar el plan director.

- Evaluar los resultados y el riesgo remanente.

Figura No. 3. Siete pasos para Implementación Ciberseguridad.

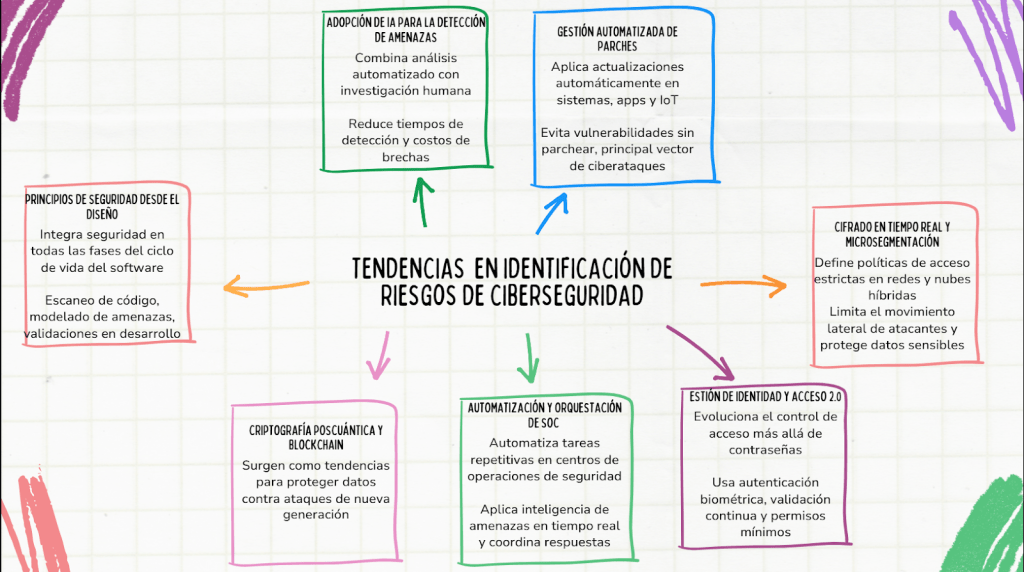

Tendencias Actuales

Las tendencias actuales en ciberseguridad apuntan hacia la automatización y la prevención como ejes centrales para la gestión de riesgos. La adopción de Inteligencia artificial en la detección de amenazas permite combinar el análisis automatizado con la experiencia humana, reduciendo tiempos de respuesta y costos de brechas.

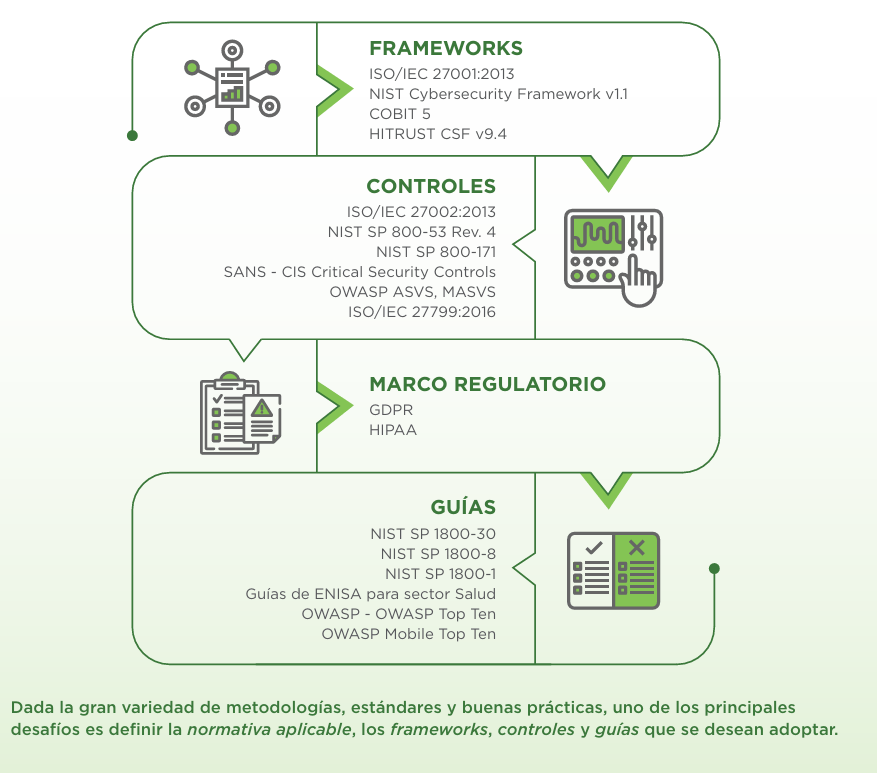

Figura No. 4. Resumen de los principales frameworks, controles, normativa aplicable y guías

También la microsegmentación con cifrado dinámico y la Gestión de Identidad y Acceso 2.0 consolidan el modelo de confianza cero, limitando el movimiento lateral de atacantes y garantizando accesos mínimos y seguros.

Con la automatización y orquestación de Centros de Operaciones de Seguridad (SOC) se optimizan los recursos al filtrar tareas rutinarias, lo que permite a los analistas enfocarse en amenazas avanzadas, estas estrategias y herramientas marcan un cambio de paradigma, pasar de defensas reactivas a ecosistemas de seguridad proactivos, inteligentes y sostenibles.

Frameworks de Ciberseguridad

Figura No. 5 PROTEGIENDO LA SALUD DIGITAL: Una guía de ciberseguridad en el sector salud. https://publications.iadb.org/es/publications/spanish/viewer/protegiendo-la-salud-digital-una-guia-de-ciberseguridad-en-el-sector-de-salud.pdf

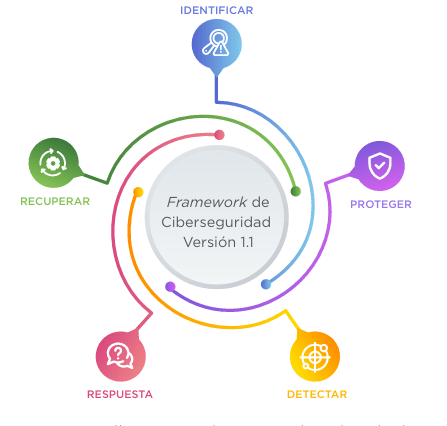

NIST-CSF

El National Institute of Standard and Technology (NIST) definió un marco que brinda medidas y controles a las organizaciones que suministran servicios críticos en Estados Unidos con el fin de identificar, evaluar y gestionar los riesgos de ciberseguridad.

Para esto define cinco funciones: identificar, proteger, detectar, responder y recuperar, que brindan una visión integral de la gestión de los riesgos de ciberseguridad. También define una comparativa con estándares y buenas prácticas de la industria.

Figura No.6 PROTEGIENDO LA SALUD DIGITAL: Una guía de ciberseguridad en el sector salud. https://publications.iadb.org/es/publications/spanish/viewer/protegiendo-la-salud-digital-una-guia-de-ciberseguridad-en-el-sector-de-salud.pdf

Por otro lado, define niveles de implantación del marco que progresan desde el Nivel 1 (Parcial), Nivel 2 (Riesgo informado), Nivel 3 (Repetible) y Nivel 4 (Adaptable), para reflejar la gestión de los riesgos de ciberseguridad en función de los manejos de los riesgos en la organización

HITRUST CSF

Es un framework certificado independiente de la industria para el cumplimiento regulatorio y la administración de riesgos. Este framework, desarrollado por la organización sin fines de lucro HITRUST, contiene un conjunto de controles prescriptivos que se relacionan con los procesos organizacionales y los controles técnicos para procesar, almacenar y transmitir datos sensibles.

El CORE de HITRUST CSF se basa en las normas ISO/IEC 27001 y 27002. Define controles agrupados en categorías, aprovechando las categorías principales de las familias 27000 y agrega categorías específicas para evaluar un programa de gestión de seguridad de la información (SGSI) y gestión de riesgos.

ISO/IEC 270011

La norma ISO 27001 es un estándar internacional que establece los requisitos para la implementación, mantenimiento y mejora continua de un Sistema de Gestión de la Seguridad de la Información (SGSI). Este sistema se utiliza para proteger la confidencialidad, integridad y disponibilidad de la información.

La norma proporciona un marco para la seguridad de la información que ayuda a las organizaciones a identificar y gestionar sus riesgos de seguridad de la información de manera efectiva. se aplica a cualquier tipo de organización, incluyendo pequeñas y medianas empresas, grandes corporaciones, instituciones gubernamentales y sin fines de lucro. También se puede aplicar en cualquier sector, incluyendo tecnología de la información, finanzas, salud y servicios públicos.

Figura No 7. Soluciones

https://www.globalsuitesolutions.com/es/que-es-la-norma-iso-27001-y-para-que-sirve/

COBIT

Es un marco de trabajo (framework) para el gobierno y la gestión de las tecnologías de la información (TI) empresariales y dirigido a toda la empresa. Ha sido promovido por La Asociación de Auditoría y Control de Sistemas de Información (ISACA) desde su primera versión en 1996 y actualmente se encuentra disponible la versión COBIT 2019. En la primera versión del marco de trabajo, COBIT se estableció como un acrónimo que significa Control Objetives for Information and Related Technology (Objetivos de Control para la Información y Tecnología Relacionada) y su público objetivo inicial eran los auditores de TI. La versión actual considera diversas partes interesadas, no solamente la función de TI de una empresa, sino a otros interesados como la Junta Directiva, Dirección Ejecutiva, Auditoría, etc.

Pasos necesarios para prevenir el daño causado por ciberataques

Para prevenir el daño causado por ciberataques la primera acción debe ser la identificación y contención inmediata del incidente. Este paso es crucial para reconocer la naturaleza del ataque y controlarlo rápidamente, minimizando así el impacto. Para ello, es necesario aislar los sistemas comprometidos e implementar medidas temporales de contención, como cambios de contraseñas, bloqueos de accesos sospechosos o aplicación de parches críticos.

Una vez controlada la amenaza, se procede a la evaluación del daño post ciberataque, revisando los sistemas afectados, analizando la información comprometida y calculando el impacto económico.

Posteriormente se realiza una comunicación interna y externa clara y oportuna, tanto al equipo como a las partes interesadas. También se asegura la preservación de evidencias, lo que permite llevar a cabo un análisis forense detallado y aplicar las medidas correctivas necesarias para prevenir futuros incidentes.

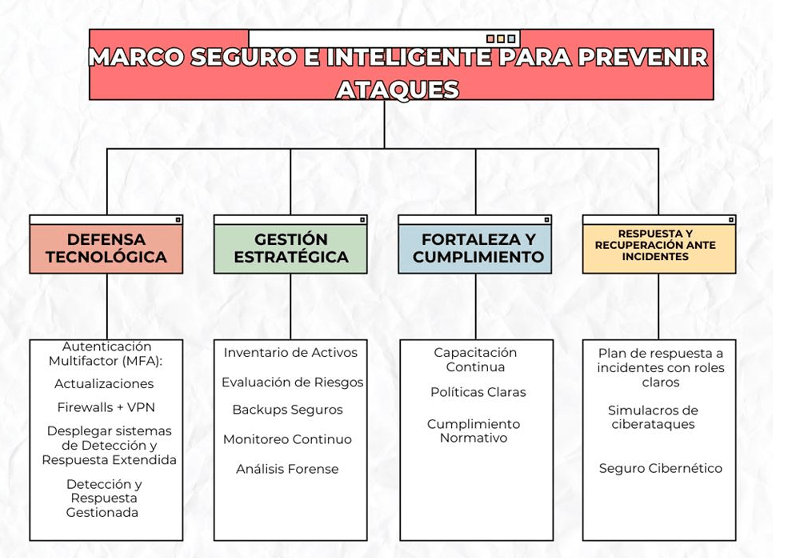

Marco seguro e inteligente para prevenir ataques de Ransomware

Figura No. 8 Marco inteligente para prevenir ciberataques

La ciberseguridad dejó de ser tarea del área de sistemas; hoy es responsabilidad de todo el sistema de salud.

Bibliografía

- PROTEGIENDO LA SALUD DIGITAL: Una guía de ciberseguridad en el sector salud. https://publications.iadb.org/es/publications/spanish/viewer/protegiendo-la-salud-digital-una-guia-de-ciberseguridad-en-el-sector-de-salud.pdf

- ¿Qué es la ciberseguridad? https://www.cisco.com/site/us/en/learn/topics/security/what-is-cybersecurity.html

- El NIST lanza la versión 1.1 de su popular marco de ciberseguridad https://www.nist.gov/news-events/news/2018/04/nist-releases-version-11-its-popular-cybersecurity-framework

- Ciberseguridad y privacidad https://www.nist.gov/cybersecurity-and-privacy

- Serie de seminarios web sobre CSF 2.0: Implementación de CSF 2.0: por qué, qué y cómo https://www.nist.gov/news-events/events/2025/03/csf-20-webinar-series-implementing-csf-20-why-what-and-how

- HITRUST proporciona evaluaciones de ciberseguridad y certificaciones de sistemas digitales para que sean confiables. https://hitrustalliance.net/

- ISO/IEC 27001:2022 https://www.iso.org/es/norma/27001

- ¿Qué es la norma ISO 27001 y para qué sirve? https://www.globalsuitesolutions.com/es/que-es-la-norma-iso-27001-y-para-que-sirve/

- ¿Qué es COBIT y para qué sirve? https://www.globalsuitesolutions.com/es/que-es-cobit/

- Díaz, G. (2004). Seguridad en las comunicaciones y en la información. UNED – Universidad Nacional de Educación a Distancia. Capítulo 1, página 19-35, capítulo 7 página 167, 176.

- Álvarez Marañón, G. (2004). Seguridad informática para empresas y particulares. McGraw-Hill España. Capítulo 1 página 2 -17, 25-38

- Top 6 Cybersecurity Threats https://www.checkpoint.com/es/cyber-hub/cyber-security/what-is-cybersecurity/top-6-cybersecurity-threats/

- Estas son las 10 amenazas cibernéticas más comunes en empresas https://canvia.com/amenazas-ciberneticas/

- Ataques a la cadena de suministro: Ejemplos y contramedida https://www.fortinet.com/lat/resources/cyberglossary/supply-chain-attacks

- Las 6 tendencias en Ciberseguridad que marcan (y marcarán) el mundo digital https://www.lisainstitute.com/blogs/blog/tendencias-ciberseguridad-ciberamenazas?srsltid=AfmBOoqNnOwDj9X5D_-KV7CsU6PwX2h61z9vd1sWUw5AXqGNNou7WDNQ

- Top Tendencias Ciberseguridad 2025 https://www.plainconcepts.com/es/tendencias-ciberseguridad/

- 10 tendencias de ciberseguridad para 2025 https://www.sentinelone.com/cybersecurity-101/cybersecurity/cyber-security-trends/#latest-trends-in-cyber-security-practical-implications

- Qué hacer en las primeras horas y días luego de un ciberataque https://blog.hackmetrix.com/que-hacer-en-las-primeras-horas-y-dias-luego-de-un-ciberataque/

- Lista de 15 consejos de Ciberseguridad para evitar el 99% de ciberataques https://www.lisainstitute.com/blogs/blog/lista-consejos-ciberseguridad-vida-cibersegura?srsltid=AfmBOoo5UwuEn1hIm44h9RZscOr-Yw8oL07wiAUMVteRb4RM3hKeQwJW

- ¿Qué es una evaluación de riesgos de ciberseguridad? https://www.ibm.com/mx-es/think/topics/cybersecurity-risk-assessment

- Ransomware Attack Associated With Disruptions at Adjacent Emergency Departments in the US https://pmc.ncbi.nlm.nih.gov/articles/PMC10167570/